我が家ではWHS V1がまだまだ現役で動いており、子供の写真をWhiistでWebアルバムにして実家の家族に公開しています。

Webサーバーへの攻撃については認識をしていましたが、

- ユーザー認証が設定されていること

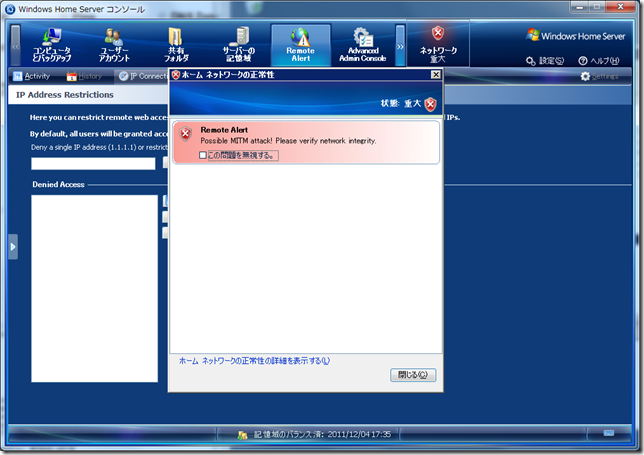

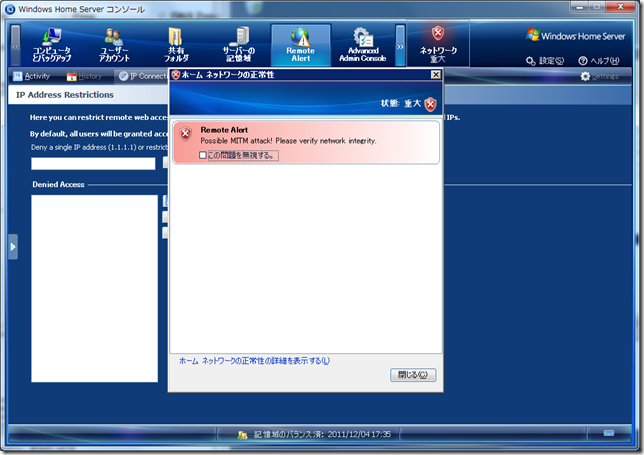

- add-inのRemote Alertを導入して不正アクセスは検知出来るようにしていること

から、最低限のセキュリティにとどめていました。

しかし、今日WHSのRemote AlertからMITMアタックの可能性を示すアラートがあがってきました。これはこれまで3年ほどWHSを運用してきて初めてのことです。

昨今の攻撃はAmazon EC2等のクラウドサービスを利用したアタックが主流となっており、我が家のIISにも以前からAmzon EC2からのアクセスログが残っています。また、中国からのアタックログも残っています。

いい機会なので、WHSに対してアクセス制限をかけることにしました。Remote Alertでは拒否するIPアドレスを指定することは出来ますが、許容するIPアドレスは設定出来ません。拒否するIPアドレスを特定するのは不可能に近いため今回はIISで直接設定します。

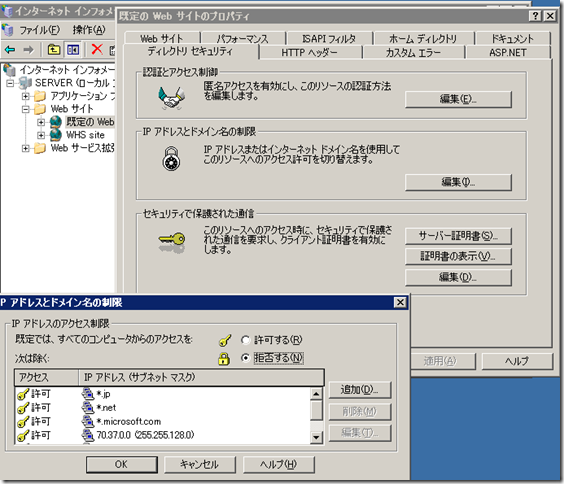

- WHSにリモートアクセスし、IISの[既定のWebサイト]を右クリックし、プロパティを開きます。

- [ディレクトリ セキュリティ]タブを開き、[IPアドレスとドメイン名の制限]>[編集]を押下します。

- [既定では、すべてのコンピュータからのアクセスを拒否する]にチェックをつけ、[次は除く]>[追加]を押下します。

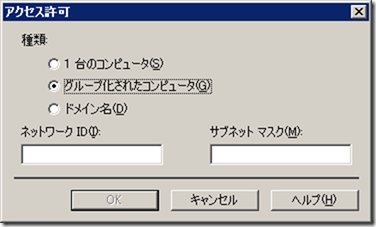

- [グループ化されたコンピュータ]を選択し、

次のIPアドレス、サブネットマスクをそれぞれ設定します。

・自宅のローカルLANのIPアドレス/サブネットマスク

・70.37.0.0 / 255.255.128.0 (MSのWindows Live Custom Domainサービス設定用)

・70.37.128.0 / 255.255.255.0 (MSのWindows Live Custom Domainサービス設定用)

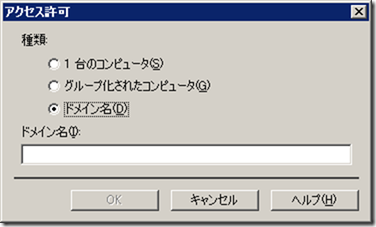

(Windows Live Custom Domainサービスで使用しているIPアドレスは他にもあるかもしれませんので、必要に応じて追加が必要になる場合があります) - 次にドメイン名を選択します。以下のようなメッセージが出ますが、[OK]を押下します。

そしてドメイン名に以下のドメインをそれぞれ追加します。

・*.jp

(その他 *.mopera.net 等、ご自身が契約しているモバイルキャリアで用いているドメイン等を適宜設定します)

以上で完了です。ドメイン名による制限は完全ではありませんが、一時的な対策としてこれで様子を見ることにします。

なお、この設定を行うとRemote AlertのIPアドレスを指定してアクセスを制限する機能と競合するためか、Remote Alertをアンインストールしないとコンソールが正しく動作しなくなりますので注意が必要です。

コメント